- Geschrieben von: Stephan Bartsch

- 26. Juli 2024: Google Chrome / Microsoft Edge: Mehrere Schwachstellen Es bestehen mehrere Schwachstellen in Google Chrome / Microsoft Edge, die es einem entfernten anonymen Angreifer ermöglichen, möglicherweise beliebigen Code auszuführen und unspezifische Angriffe durchzuführen. Für eine erfolgreiche Ausnutzung muss der Benutzer eine bösartige Website besuchen.

- 26. Juli 2024: Microsoft Edge: Mehrere Schwachstellen Ein entfernter, anonymer Angreifer kann mehrere Schwachstellen in Microsoft Edge ausnutzen, um Informationen offenzulegen und Code auszuführen. Für eine erfolgreiche Ausnutzung genügt das Öffnen einer Website und das anklicken eines Links.

- 24. Juli 2024: Dell Edge Gateway BIOS: Mehrere Schwachstellen Es bestehen mehrere Schwachstellen im Dell Edge Gateway BIOS, die es einem lokalen Angreifer ermöglichen, die Kontrolle über das Gerät zu übernehmen, bösartigen Code auszuführen oder vertrauliche Informationen zu erhalten.

- 17. Juli 2024: Google Chrome: Mehrere Schwachstellen ermöglichen nicht spezifizierten Angriff In Google Chrome bestehen mehrere Schwachstellen, die es einem entfernten, anonymen Angreifer ermöglichen, möglicherweise bösartigen Code auszuführen oder nicht spezifizierte Auswirkungen zu verursachen. Eine erfolgreiche Ausnutzung erfordert eine Benutzerinteraktion.

- 16. Juli 2024: ESET Produkte: Schwachstelle ermöglicht Denial of Service Ein lokaler Angreifer kann eine Schwachstelle in ESET NOD32 Antivirus, ESET Endpoint Security und ESET Server Security ausnutzen, um Dateien zu löschen, die für den Schutz durch das Produkt erforderlich sind. Somit kann der Schutz deaktiviert werden.

- 25. Juli 2024: Kritische Infrastrukturbereiche im Visier von Ransomware Sophos hat die Ergebnisse seiner Branchenstudie mit dem Titel „The State of Ransomware in Critical Infrastructure 2024“ veröffentlicht, in dem die Bereiche Wasser, Energie, Öl und Gas, die zu den sechzehn von der CISA definierten kritischen Infrastruktursektoren gehören, näher beleuchtet werden. Die Ergebnisse aus der Befragung von weltweit 5.000 Führungskräften aus der Cybersicherheit/IT, worunter 275 […]

- 18. Juli 2024: NIS 2.0 & Co.: Cyber-Resilienz nimmt Geschäftsführung in die Pflicht Wer ein Unternehmen führt, der trägt Verantwortung. Dazu gehört auch die Cybersicherheit, ein Bereich der aktuell durch neue Gesetze und Regeln wie das EU-weite Cyber-Resilienz-Gesetz und nicht zuletzt die zahlreichen Schlagzeilen über groß angelegte Cyberattacken in den Fokus rückt. Hohe Geldstrafen für die Unternehmen tun ein Übriges, um die Dringlichkeit für Organisation jeder Größenordnung zu […]

- 11. Juli 2024: 41 Prozent mehr Ransomware-Angriffe seit 2020: Verarbeitende und produzierende Industrie mit Negativrekord Cyberkriminelle hatten es im letzten Jahr besonders auf Betriebe aus den Bereichen Verarbeitung und Produktion abgesehen. Laut State of Ransomware Report 2024 verzeichneten die meisten Sektoren einen Rückgang von Angriffen. Nur drei Branchen wurden stärker belastet, der Bereich Produktion und Verarbeitung hatte mit 9 Prozent das höchste Plus. 65 Prozent der Unternehmen aus Produktion und Verarbeitendem […]

- 28. Juni 2024: Cyberversicherungen als Booster für die IT-Sicherheit Sophos veröffentlichte vor kurzem die Ergebnisse seines Reports „Cyber Insurance and Cyber Defenses 2024: Lessons from IT and Cybersecurity Leaders“. Dieser offenbart, dass 97 Prozent der Unternehmen mit einer Cyber-Police in ihre Abwehrmaßnahmen investiert haben, um die Versicherung zu unterstützen. 76 Prozent geben an, sich dadurch für eine Deckung qualifiziert zu haben. 67 Prozent erhielten […]

- 20. Juni 2024: Wenn das Backup beim Ransomware-Angriff zum Problem wird Die finanziellen und betrieblichen Auswirkungen eines Ransomware-Angriffs sind schon schlimm genug. Wenn es den Cyberkriminellen allerdings zusätzlich gelingt, die Backups zu schädigen oder zu verschlüsseln, ist die Wahrscheinlichkeit hoch, dass ein Unternehmen rund das doppelte an Lösegeld zahlen muss. Laut einer Studie von Sophos bei 2.974 IT-/Cybersecurity-Entscheidern in 14 Ländern fallen die Gesamtkosten für die […]

- 26. Juli 2024: [UPDATE] [mittel] less: Schwachstelle ermöglicht Codeausführung Ein lokaler Angreifer kann eine Schwachstelle in less ausnutzen, um beliebigen Programmcode auszuführen.

- 26. Juli 2024: [UPDATE] [mittel] cURL: Mehrere Schwachstellen ermöglichen Denial of Service und Offenlegung von Informationen Ein entfernter, anonymer Angreifer kann mehrere Schwachstellen in cURL ausnutzen, um einen Denial of Service Angriff durchzuführen und vertrauliche Informationen offenzulegen.

- 26. Juli 2024: [NEU] [hoch] Progress Software Telerik Report Server: Schwachstelle ermöglicht Codeausführung Ein entfernter, authentisierter Angreifer kann eine Schwachstelle in Progress Software Telerik Report Server ausnutzen, um beliebigen Programmcode auszuführen.

- 26. Juli 2024: [UPDATE] [hoch] Google Chrome / Microsoft Edge: Mehrere Schwachstellen Ein entfernter anonymer Angreifer kann mehrere Schwachstellen in Google Chrome / Microsoft Edge ausnutzen, um beliebigen Code auszuführen oder einen unspezifischen Angriff durchzuführen.

- 26. Juli 2024: [NEU] [mittel] Mattermost: Mehrere Schwachstellen ermöglichen nicht spezifizierten Angriff Ein Angreifer kann mehrere Schwachstellen in Mattermost ausnutzen, um einen nicht näher spezifizierten Angriff durchzuführen.

- 26. Juli 2024: [NEU] [mittel] IBM InfoSphere Information Server: Schwachstelle ermöglicht SQL Injection Ein entfernter, authentisierter Angreifer kann eine Schwachstelle in IBM InfoSphere Information Server ausnutzen, um Daten zu manipulieren.

- 26. Juli 2024: [NEU] [hoch] Apache Traffic Server: Mehrere Schwachstellen Ein entfernter, anonymer Angreifer kann mehrere Schwachstellen in Apache Traffic Server ausnutzen, um einen Denial of Service Angriff durchzuführen oder Sicherheitsmaßnahmen zu umgehen.

- 26. Juli 2024: [NEU] [mittel] Canonical Snap: Mehrere Schwachstellen Ein lokaler Angreifer kann mehrere Schwachstellen in Canonical Snap ausnutzen, um Sicherheitsvorkehrungen zu umgehen, um Informationen offenzulegen und um einen Denial of Service Zustand herbeizuführen.

- 26. Juli 2024: [NEU] [mittel] Microsoft Edge: Mehrere Schwachstellen Ein entfernter, anonymer Angreifer kann mehrere Schwachstellen in Microsoft Edge ausnutzen, um Informationen offenzulegen und Code auszuführen.

- 26. Juli 2024: [UPDATE] [mittel] Squid: Schwachstelle ermöglicht Denial of Service Ein entfernter, authentisierter Angreifer kann eine Schwachstelle in Squid ausnutzen, um einen Denial of Service Angriff durchzuführen.

- 26. Juli 2024: [UPDATE] [hoch] PostgreSQL JDBC Driver: Schwachstelle ermöglicht SQL-Injection Ein entfernter, anonymer Angreifer kann eine Schwachstelle in PostgreSQL JDBC Driver ausnutzen, um eine SQL-Injection durchzuführen.

- 26. Juli 2024: [UPDATE] [mittel] Eclipse Jetty: Schwachstelle ermöglicht Denial of Service Ein entfernter, anonymer Angreifer kann eine Schwachstelle in Eclipse Jetty ausnutzen, um einen Denial of Service Angriff durchzuführen.

- 26. Juli 2024: [UPDATE] [mittel] Python: Mehrere Schwachstellen ermöglichen Codeausführung und DoS Ein Angreifer kann mehrere Schwachstellen in Python ausnutzen, um beliebigen Code auszuführen oder einen Denial-of-Service-Zustand zu verursachen.

- 26. Juli 2024: [UPDATE] [mittel] Red Hat Integration: Mehrere Schwachstellen Ein entfernter authentifizierter oder anonymer Angreifer kann mehrere Schwachstellen in Red Hat Integration ausnutzen, um einen Denial-of-Service-Zustand zu erzeugen oder Sicherheitsmaßnahmen zu umgehen.

- 26. Juli 2024: [UPDATE] [mittel] Bouncy Castle: Mehrere Schwachstellen Ein anonymer Angreifer kann mehrere Schwachstellen in Bouncy Castle ausnutzen, um einen Denial-of-Service-Zustand zu erzeugen oder einen DNS-Poisoning-Angriff durchzuführen.

- 26. Juli 2024: [UPDATE] [hoch] Golang Go: Mehrere Schwachstellen Ein entfernter anonymer Angreifer kann mehrere Schwachstellen in Golang Go ausnutzen, um beliebigen Code auszuführen oder einen 'Denial of Service'-Zustand zu verursachen.

- 26. Juli 2024: [UPDATE] [mittel] Red Hat Enterprise Linux (Quarkus and Netty): Mehrere Schwachstellen Ein Angreifer kann mehrere Schwachstellen in Red Hat OpenShift und Red Hat Enterprise Linux ausnutzen, um Informationen offenzulegen oder einen Denial-of-Service-Zustand zu verursachen.

- 26. Juli 2024: [UPDATE] [mittel] Red Hat OpenShift: Mehrere Schwachstellen Ein entfernter, anonymer Angreifer kann mehrere Schwachstellen in Red Hat OpenShift ausnutzen, um Informationen offenzulegen und um die Sicherheitsmaßnahmen zu umgehen.

- 26. Juli 2024: [UPDATE] [hoch] Red Hat OpenShift: Mehrere Schwachstellen Ein Angreifer kann mehrere Schwachstellen in Red Hat OpenShift ausnutzen, um Dateien zu manipulieren, einen Denial-of-Service-Zustand zu verursachen, beliebigen Code auszuführen, vertrauliche Informationen offenzulegen, seine Privilegien zu erweitern oder um weitere nicht spezifizierte Angriffe auszuführen.

- 26. Juli 2024: [UPDATE] [hoch] Golang Go: Mehrere Schwachstellen Ein entfernter, anonymer Angreifer kann mehrere Schwachstellen in Golang Go ausnutzen, um Sicherheitsvorkehrungen zu umgehen und um Dateien zu manipulieren.

- 26. Juli 2024: [UPDATE] [hoch] Microsoft Windows: Mehrere Schwachstellen Ein Angreifer kann mehrere Schwachstellen in verschiedenen Versionen von Microsoft Windows und Microsoft Windows Server ausnutzen, um beliebigen Programmcode mit Administratorrechten auszuführen, seine Privilegien zu erweitern, beliebigen Programmcode auszuführen, Informationen offenzulegen oder einen Denial of Service Zustand herbeizuführen.

- 26. Juli 2024: [UPDATE] [mittel] Squid: Schwachstelle ermöglicht Denial of Service Ein entfernter, authentisierter Angreifer kann eine Schwachstelle in Squid ausnutzen, um einen Denial of Service Angriff durchzuführen.

- 26. Juli 2024: [UPDATE] [hoch] Red Hat OpenShift Container Platform: Mehrere Schwachstellen Ein entfernter, anonymer oder lokaler Angreifer kann mehrere Schwachstellen in Red Hat OpenShift ausnutzen, um einen Denial-of-Service-Zustand zu erzeugen, vertrauliche Informationen offenzulegen oder Daten zu manipulieren.

- 26. Juli 2024: [UPDATE] [hoch] OpenSSH: Schwachstelle ermöglicht Codeausführung Ein entfernter, anonymer Angreifer kann eine Schwachstelle in OpenSSH ausnutzen, um beliebigen Programmcode mit root Rechten auszuführen.

- 26. Juli 2024: [UPDATE] [hoch] Apache HTTP Server: Mehrere Schwachstellen Ein entfernter, anonymer Angreifer kann mehrere Schwachstellen in Apache HTTP Server ausnutzen, um beliebigen Code auszuführen, einen Denial-of-Service-Zustand herbeizuführen, Sicherheitsmaßnahmen zu umgehen oder vertrauliche Informationen offenzulegen.

- Geschrieben von: Stephan Bartsch

Als ein technikfasziniertes Unternehmen, das sich für Fortschritt und Technologie begeistert, freuen wir uns umso mehr die Website des MITMACHLabor Hoyerswerda umsetzen und begleiten zu dürfen. Unter mitmachlabor-hoy.de können sich Besucher über kommende Veranstaltungen, Projekte und aktuelle Meldungen rund um das MITMACHLabor informieren.

- Geschrieben von: Kreevo GmbH

Für Ihre 3CX Telefonanlage haben wir ein Modul entwickelt, das beispielsweise in Ihr Intranet eingebunden werden kann. Mithilfe des Rückrufprotokolls können Sie und Ihre Mitarbeiter überprüfen, ob eine Telefonnummer bereits kontaktiert wurde, wer dies zuletzt getan hat und wann der Anruf stattgefunden hat, sowie ob der Anruf angenommen wurde.

- Geschrieben von: Kreevo GmbH

Das Thema "Barrierefreiheit" ist ein umfangreicher und fortlaufender Prozess, der individuelle technische Anpassungen sowie redaktionelle Handhabung erfordert. Durch die Integration von Bedienungshilfen in Ihre Website bzw. Webanwendung wird es möglich, den Nutzern eine Sammlung von Werkzeugen anzubieten, die insbesondere Menschen mit Behinderungen dabei helfen, Barrieren zu überwinden und den Umgang mit Ihrer digitalen Präsenz zu erleichtern.

- Geschrieben von: Kreevo GmbH

Das Thema der Barrierefreiheit im digitalen Bereich gewinnt zunehmend an Bedeutung. Gemäß der EU-Richtlinie 2016/2102 sowie dem daraus resultierenden Barrierefreiheitsstärkungsgesetz (BFSG) sind öffentliche Institutionen in Deutschland dazu verpflichtet, ihre Websites und mobilen Anwendungen barrierefrei zu gestalten. Doch diese Regelungen betreffen nicht nur öffentliche Stellen.

- Geschrieben von: Kreevo GmbH

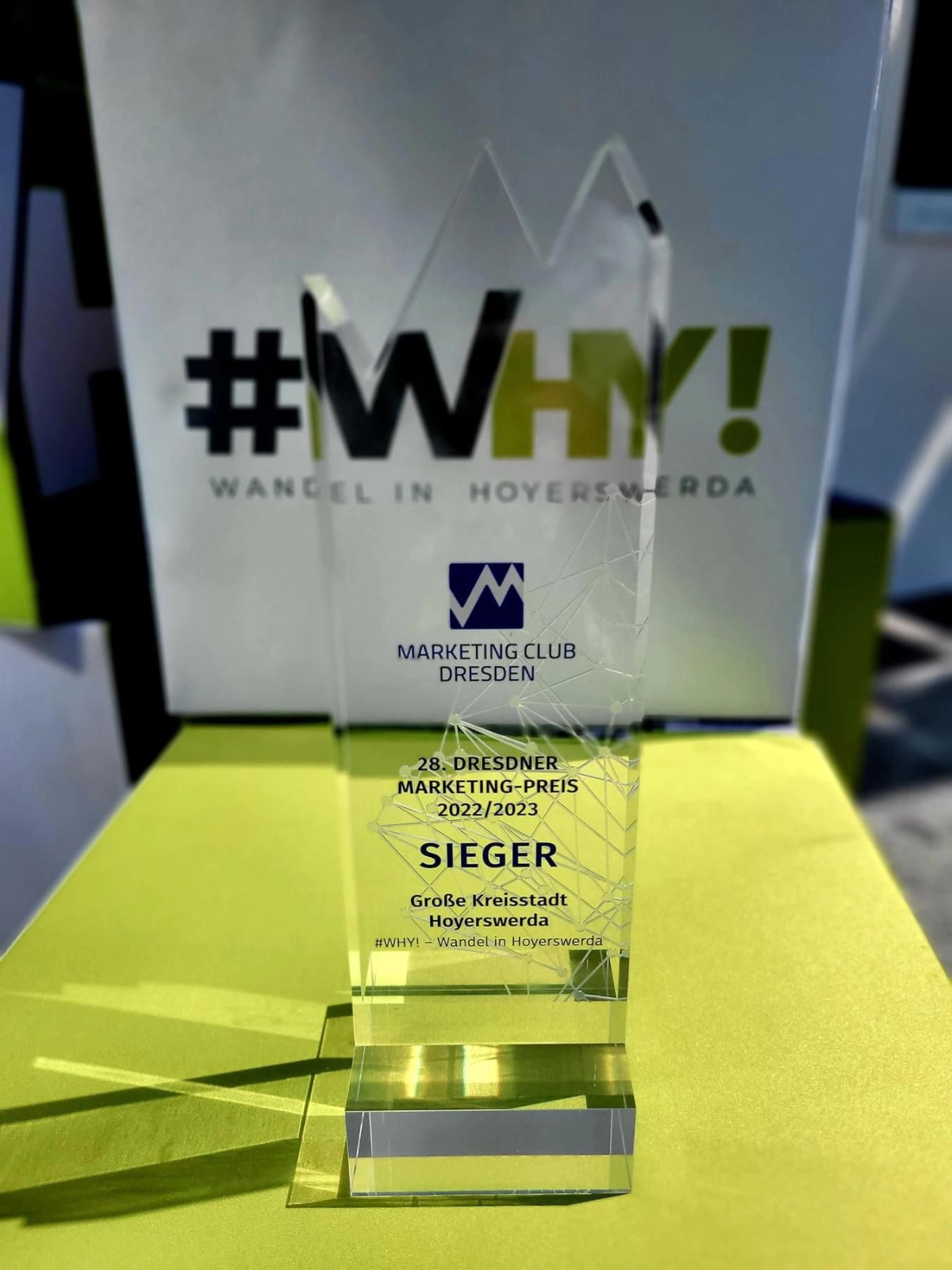

Die Marketingkampagne #WHY! wurde mit viel Herzblut und Engagement entwickelt, um die Einzigartigkeit und Attraktivität von Hoyerswerda herauszustellen. Das Ziel war es, das Image der Stadt zu transformieren und sie als dynamischen und lebenswerten Ort darzustellen, der Menschen jeden Alters anspricht.

Ein wichtiger Bestandteil der Kampagne ist die eigens dafür erstellte Website darumwhy.de, die wir in enger Zusammenarbeit mit und für die Stadt Hoyerswerda entwickelt haben. Mit einer Mischung aus ansprechenden Bildern, informativen Inhalten und inspirierenden Storytelling ist es gelungen, eine vielseitige Website zu gestalten, die die Neugier weckt und Emotionen hervorruft. Eine ausführlichere Beschreibung zur Umsetzung der Website haben wir in diesem Blogbeitrag (Einen Teil zum Wandel beitragen - darumwhy.de) festgehalten.

- Geschrieben von: Kreevo GmbH

Eine Stadt, eine Region im Wandel. Für die neue Kampagne zum Strukturwandel #WHY! der Stadt Hoyerswerda durften wir die technische Umsetzung der dazugehörigen Website darumwhy.de mit konzipieren, gestalten und umsetzen. Angefangen mit dem Konzept und ersten Wireframes bis hin zur individuellen Entwicklung der Nutzerfunktionen und der Inhaltspflege auf Basis von WordPress als Content Management System.

- Geschrieben von: Kreevo GmbH

Der schlimmste Albtraum eines Website-Betreibers ist es, festzustellen, dass der eigene Server gehackt wurde. Ein solcher Vorfall kann zu erheblichen Schäden führen, sowohl in Bezug auf die Sicherheit Ihrer Daten als auch auf den Ruf Ihrer Website. Es ist wichtig, schnell zu handeln und den Hack zu beheben, um Ihre Website wiederherzustellen und zukünftige Angriffe zu verhindern. In diesem Beitrag erfahren Sie, welche Schritte Sie unternehmen sollten, wenn Ihr Server gehackt wurde, und wie Sie die Sicherheit Ihrer Website stärken können.

- Geschrieben von: Kreevo GmbH

In der sich ständig weiterentwickelnden digitalen Welt ist es von entscheidender Bedeutung, dass Ihre Softwarelösungen auf dem neuesten Stand sind, um Wettbewerbsvorteile zu erlangen und den Anforderungen Ihrer Kunden gerecht zu werden. Bei KREEVO bieten wir professionelle Upgrades und Entwicklungen für PHP-Software, einschließlich Ihrer eigenen Entwicklungen und Fremdsoftware. Wir freuen uns, Ihnen mitzuteilen, dass wir jetzt Upgrades auf PHP 8.2 anbieten, um Ihre Software auf die nächste Stufe zu bringen.

- Geschrieben von: Kreevo GmbH

Die zunehmende Bedeutung künstlicher Intelligenz (KI) in der Geschäftswelt eröffnet Unternehmen völlig neue Möglichkeiten zur Optimierung ihrer Prozesse. Die KREEVO GmbH hat sich zum Ziel gesetzt, diese revolutionäre Technologie zu nutzen, um Unternehmen dabei zu unterstützen, effizienter zu arbeiten, bessere Entscheidungen zu treffen und ihre Wettbewerbsfähigkeit zu steigern. In diesem Blogbeitrag werfen wir einen Blick auf die Integration von GPT (Generative Pre-trained Transformer) in verschiedene Website-Plattformen wie PHP, WordPress, Joomla und Drupal, um den Nutzen dieser Integration zu verdeutlichen.